Plusieurs serveurs OAuth 2.0, tels que Microsoft Identity Platform, proposent une option d’authentification utilisant des certificats au lieu des secrets du client. Cette approche renforce les mécanismes de sécurité et d’authentification au sein du protocole. À partir de la version 4D 20 R5, Netkit intègre la gestion des connexions basée sur les certificats OAuth 2.0.

L’utilisation du cadre d’assertion pour les subventions d’authentification et d’autorisation du client OAuth 2.0 offre une sécurité accrue par rapport aux secrets du client. Il permet des assertions chiffrées et signées numériquement, renforçant les mécanismes d’authentification avec des informations d’identification supplémentaires telles que des certificats numériques ou des JWT. Cela réduit les risques associés à la gestion des secrets et offre une méthode d’authentification et d’autorisation plus sûre.

Pour utiliser des certificats, vous devez disposer de l’autorisation « Service » et utiliser les propriétés .privateKey et .thumbprint de votre objet OAuth2Provider.

Si vous souhaitez utiliser des certificats avec Microsoft Identity Platform :

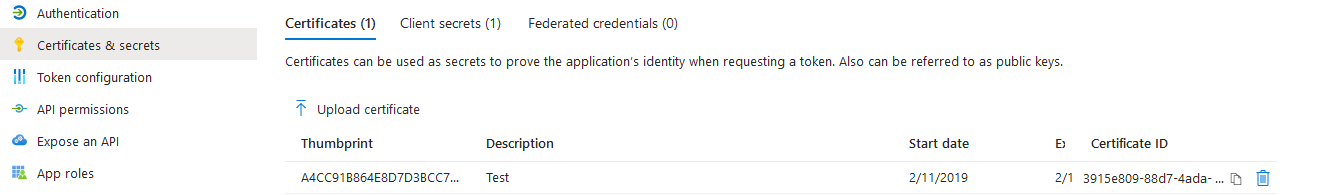

- Allez dans l’interface d’enregistrement Azure App et téléchargez votre certificat pour obtenir votre code Thumbprint :

- Vous disposez maintenant d’un code Thumbprint valide pour obtenir votre jeton :

var $params;$token : Object

var $oAuth : cs.NetKit.OAuth2Provider

var $privatekey:=File("/RESOURCES/key.pem").getText("ascii"; Document unchanged)

If (Length($t_privatekey)>0)

$params:=New object()

$params.name:="Microsoft"

// Only usable with permission:="Service"

$params.permission:="Service"

$params.clientId:="8008ebf5-xxx"

$params.scope:="https://graph.microsoft.com/.default"

$params.tenant:="16dc191b-xxx"

$params.clientEmail:=$myClientEmail

// Certificate private key

$params.privateKey:=$t_privatekey

// Thumbprint of certificate / public key can be copied in Azure portal at certificated & secrets

$params.thumbprint:="A4CC91B864xxx"

$oAuth:=cs.NetKit.OAuth2Provider.new($params)

$token:=$cs_oAuth.getToken()

End if

Les commentaires ne sont pas disponibles pour cet article pour le moment.